Durante esta semana, el Ministerio de Defensa de Chile anunció de forma oficial el acceso no autorizado por un grupo de hackers a los servidores del Estado Mayor Conjunto de las Fuerzas Armadas (EMCO), que terminó con la filtración masiva de correos de la institución y la suspensión de la gira oficial de la ministra de Defensa, Maya Fernández.

La ministra @Mayafernandeza indicó que entre las medidas adoptadas se ofició al Consejo de Defensa del Estado para que asuma la representación del Ministerio de Defensa en las investigaciones que correspondan.

— Ministerio de Defensa Nacional (@mindefchile) September 22, 2022

➕info en https://t.co/uQL5yrb2DC pic.twitter.com/kfjsvocWsz

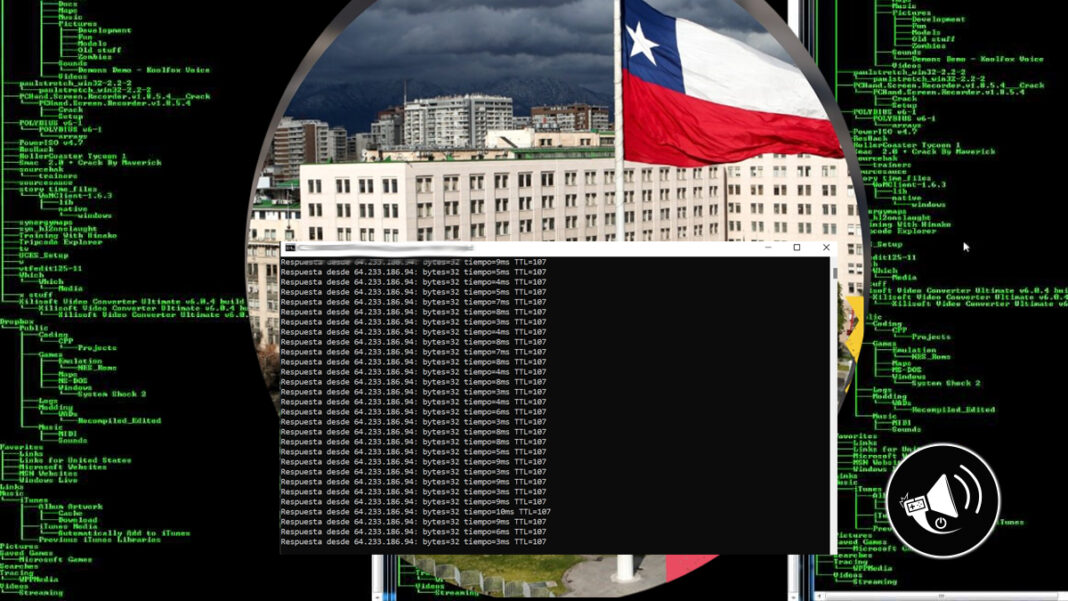

Según un comunicado, el ataque habría sido adjudicado por un grupo de Hackers apodados Guacamaya, que filtraron más de 10 Tera Bytes de correo electrónicos de organizaciones militares de México, Perú, Salvador, Chile y Colombia. De estos, 400 mil correos electrónicos pertenecían al EMCO, con fechas de febrero de 2019 hasta mayo de este año.

Durante las últimas horas, expertos en seguridad han analizado el ataque de Chile, dando cuenta que habría sido por la falta de una actualización un servidor de Microsoft Exchange (correos).

¿Cómo fue el ataque?

Según un análisis entregado públicamente por CEO de GlobalSecure, Manuel Moreno, los ciberdelincuentes aprovecharon la famosa «Exchange Proxyshell«, un conjunto de tres vulnerabilidades, que al aplicarse juntas, permiten la ejecución de código remoto no autorizado en el servidor objetivo con Microsoft Exchange Server 2013, 2016 y 2019.

De esta manera, un hacker puede crear una brecha de autentificación y robar información desde el mismo servidor. Pese a que estas vulnerabilidades fueron explotadas de manera masiva en agosto de 2021, año en donde Microsoft entregó los parches de seguridad a través de dos actualizaciones (abril y mayo). Sin embargo, los servidores de la EMCO no contaban con la corrección necesaria, siendo víctimas desde esa fecha.

Lamentablemente, la vulnerabilidad fue detectada recién en mayo de este año por los expertos internos. Al parecer, no se habría realizado el análisis forense necesario para saber si los datos habían sido comprometidos y de qué manera, por lo que en su momento se bajó el perfil de la vulnerabilidad.

Cabe destacar que, a diferencia de que se piensa, no existe complejidad alguna para realizar el ataque, pudiendo generarlo con solo un script de Nmap a través de una línea de comando. Finalmente, el experto en seguridad concluyó que «se requiere darle prioridad a los temas de ciberseguridad en el país«, algo estancado exclusivamente por falta de «voluntad política«.

[…] Aún no está dilucidado del todo qué ocurrió al interior del EMCO que permitió el ataque de Guacamaya, pero según trascendidos y voces de expertos, esto habría sido gracias a la falta de actualizaciones en el servidor de correos Microsoft Exchange, consigna el portal especializado en tecnología y computación, AlertaGeek. […]

[…] menos de un mes hacia una entidad gubernamental en el país. La semana pasada se dio a conocer un Hackeo a los servidores del Estado Mayor Conjunto de las Fuerzas Armadas (EMCO), que terminó con la filtración de 400 mil correos […]

[…] gubernamental chilena comprometida en menos de un mes. Al ataque de la CNA se le suma el hackeo al Estado Mayor Conjunto de las Fuerzas Armadas (EMCO) y los equipos del Poder Judicial infectados con […]